Creatorの相互TLS設定

お知らせ:当社は、お客様により充実したサポート情報を迅速に提供するため、本ページのコンテンツは機械翻訳を用いて日本語に翻訳しています。正確かつ最新のサポート情報をご覧いただくには、本内容の英語版を参照してください。

概要

Zoho Creator の Mutual TLS(mTLS)は、外部ドメインとの間で証明書ベースの安全な通信を確立します。接続に関わるクライアントとサーバーの双方を検証し、より強力な認証と一般的なセキュリティ脅威からの保護を提供します。

提供状況

1. 概要

クラウドアプリケーションが一般的になった現在、システム間でやり取りされる機密データを保護するうえで、連携のセキュリティは非常に重要です。ほとんどの API は、Transport Layer Security(TLS)に依存してデータを転送中に暗号化し、クライアントが信頼できるサーバーと通信していることを認証します。これは、ハンドシェイク中にサーバーのみが証明書を提示する「片方向 TLS」として知られています。

Mutual TLS(mTLS)は、このモデルを拡張し、TLS ハンドシェイク中にクライアントとサーバーの双方が X.509 証明書を提示することを必須とします。これにより双方向認証が可能になり、データがやり取りされる前に、双方が互いの ID を認証できるようになります。その結果、2 つの信頼されたシステム間に、安全で暗号化された通信チャネルが確立されます。

Zoho Creator では、mTLS により、両端の証明書を検証することで、アプリケーションが外部ドメインと安全な接続を確立できます。ハンドシェイク中、Zoho Creator(クライアント)とサードパーティサービス(サーバー)は証明書を交換して相互に認証します。この相互検証により、次のような事象を防止できます。

-

不正アクセス

-

中間者攻撃(Man-in-the-middle 攻撃)

-

サービスのなりすまし

両方のエンドポイントが自らの ID を証明する必要があるため、mTLS は高い信頼性やコンプライアンスが求められる環境に最適です。

1。1 Creator で mTLS を使用するメリット

強力なセキュリティと信頼性

-

公開ネットワーク/非公開ネットワークを問わず、通信内容を暗号化して保護します。

-

証明書の相互交換により、両方のエンドポイントを検証します。

-

不正な API アクセスやなりすましサービスのリスクを低減します。

エンタープライズグレードの保護

大規模に運用している、または重要なデータを扱う組織は、次の用途で mTLS を利用できます。

-

エンタープライズグレードのセキュリティ:社内 API、サードパーティサービス、パートナー連携などの外部連携を安全に保護

-

HIPAA 対応アーキテクチャ:電子カルテ(EHR)や PHI を扱う医療アプリケーションに適した設計

-

ゼロトラストとの整合性:ID と意図の両方の検証を必須とすることで、ゼロトラストモデルを強化

-

コンプライアンス対応のサポート:ISO 27001、PCI-DSS、GDPR などのデータ保護フレームワークの適用を受ける組織に適合

1。2 画面ナビゲーション

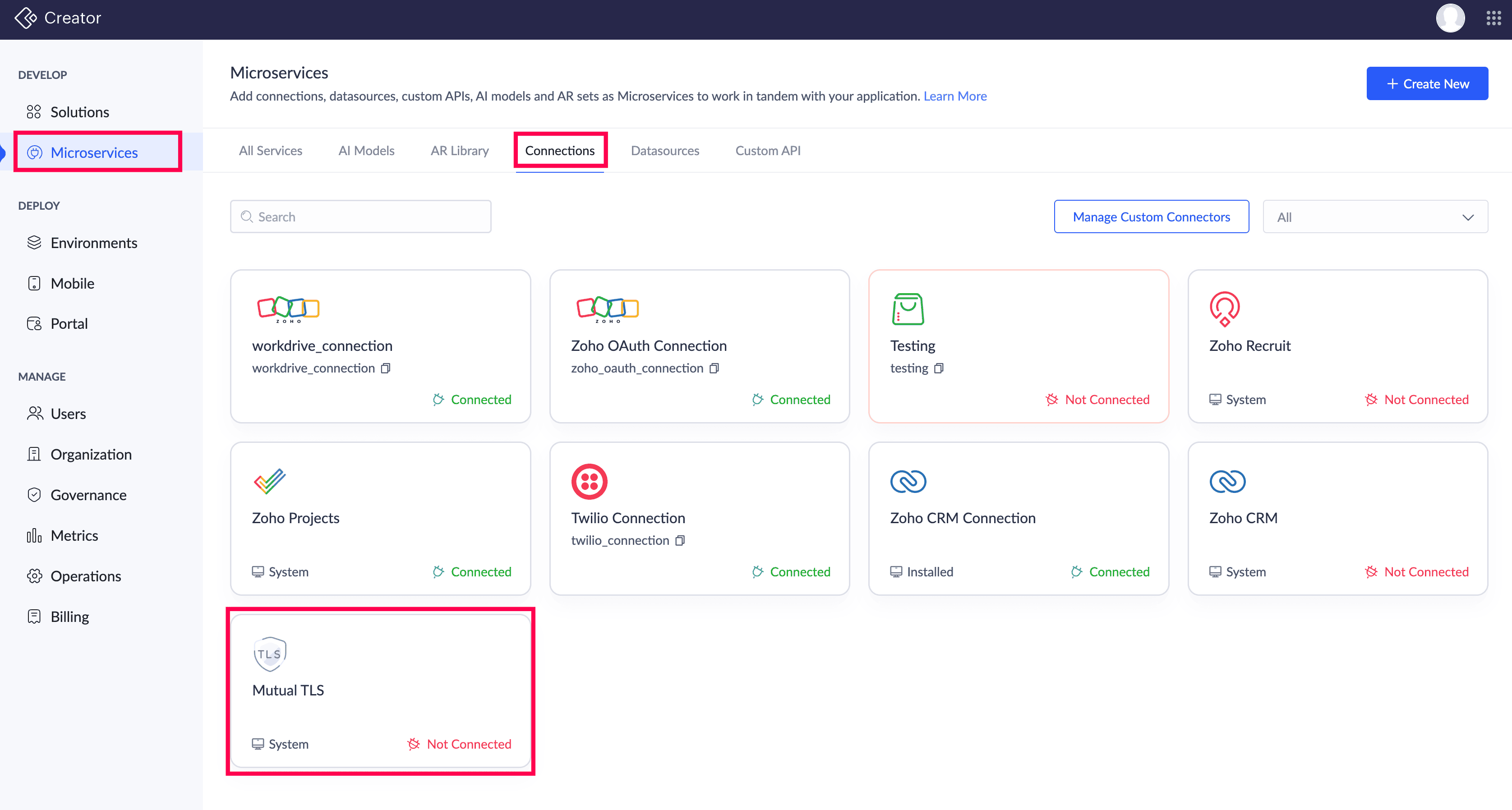

[外部連携]タブに移動します([Microservices]セクション内)。Creator サポートチームによってお客様のアカウントで Mutual TLS がオンデマンド有効化されると、システム接続として一覧に表示され、ステータスは「Not 接続済み」になります。

1。3 mTLS 接続の設定

mTLS を設定するには、まず Zoho Creator から自己署名証明書をダウンロードし、接続したいサードパーティドメインにインポートします。設定が完了すると、Zoho Creator からその外部サービスへのすべてのリクエストは暗号化され、検証されます。Zoho Creator で mTLS を利用するには、まずサポートチームにアクセス権を申請する必要があります。

-

mTLS が有効化されたら、[外部連携]タブ([Microservices]セクション内)に移動します。ここに、システム作成の接続として表示されます。

-

[Mutual TLS]接続カードに表示されている三点リーダーアイコンをクリックし、[認証]をクリックして、mTLS で安全に通信させるドメインのホワイトリスト登録を開始します。

-

続いて表示される設定ポップアップで、ハイライトされたリンクを使用して、公開鍵証明書を .pem 形式でダウンロードします。

-

この証明書を、サードパーティサービスのトラストストアにインポートします。証明書をアップロードした後に該当する API エンドポイントへアクセスすると、通信は mTLS によって保護されます。

-

mTLS 認証をサポートし、安全な通信のためにホワイトリスト登録が必要なドメインを入力し、[サポート]を確認したうえで[続ける]をクリックします。

メモ: mTLS をサポートするサービスの例として、SAP、AWS、Microsoft Azure、ServiceNow、Oracle Cloud API、Salesforce、Plaid などがあります。

mTLS を構成し、サードパーティのトラストストアに証明書をアップロードすると、サードパーティサービスは、インポートした証明書を通じて Zoho Creator の ID を検証したうえで、Zoho Creator からのリクエストを承認するようになります。つまり、サードパーティは Creator を信頼し、Creator もサードパーティを信頼する関係が確立されます。

mTLS サポートの無効化

mTLS プロパティを一時的に無効にするには、次の操作を行います。

-

[外部連携]タブに移動します。

-

mTLS 項目の横にある三点リーダーアイコンをクリックし、[無効にする]をクリックします。これにより、再度有効化するまで相互認証は無効になります。

お客様のアカウントでバックエンド上 mTLS プロパティが有効化されていても、自動作成された Mutual TLS システム接続を無効にすることを選択した場合、mTLS サポートはホワイトリスト登録済みドメインには適用されなくなります。この場合、接続を再度有効化するまで、Mutual TLS 通信は一時的に停止されます。

1。4 証明書の詳細

|

プロパティ |

詳細 |

|

証明書形式 |

.pem(Privacy Enhanced Mail) |

|

キーサイズ |

4096-bit RSA |

|

証明書標準 |

X.509 v3 |

|

発行者 |

Zoho(自己署名証明書) |

|

有効期限 |

生成日から 5 年間 |

|

含まれるメタデータ |

サブジェクト、発行者、公開鍵、有効期間 |

|

互換性 |

mTLS をサポートするほとんどのサードパーティシステムと完全互換 |

ダウンロードした証明書には、Creator とサードパーティシステム間で相互信頼を確立するために必要なすべてのメタデータ(サブジェクト、発行者、公開鍵、有効期限)が含まれています。証明書の有効期限が切れた場合は、アカウントで mTLS システム接続を再度承認して新しい証明書をダウンロードし、外部サービスに再インポートすることで、安全な通信を継続できます。

Zoho Creator では現在、自己署名証明書を提供しています。この種類の証明書でも、Zoho とサードパーティサービス間で信頼関係を確立するうえで十分に機能します。

1.5 利用例

ヘルスケア

ある医療機関は、Medical Bridge という Zoho Creator アプリケーションを使用して、患者紹介を管理し、機密性の高い医療データを外部の検査ラボに送信しています。HIPAA 準拠を確保し、不正アクセスを防ぐため、医療機関は Zoho Creator の[外部連携]タブで Mutual TLS を構成します。紹介が送信されると、Medical Bridge は患者データを暗号化し、API 経由でラボのシステムに送信します。

ラボ側が mTLS をサポートする EHR プラットフォームである Oracle Health を使用しているとします。API 通信中、Medical Bridge は自分のデジタル証明書を提示し、Oracle Health はそれを検証して、リクエストが認証済みのデータソースから送信されたものであることを確認します。同時に、Oracle の証明書も Medical Bridge によって検証され、安全な相互ハンドシェイクが完了します。この構成により、機密データは検証済みシステム間でのみ共有され、医療プラットフォーム間の安全な相互運用性が実現されます。

調達

大規模な製造企業は、Zoho Creator アプリケーションを使用して購買注文ワークフローを自動化しています。一部の仕入先は、API 経由で注文データを承認するために mTLS 認証を必須としています。同社は、サポートへの依頼で機能を有効化し、[外部連携]タブで設定を完了することで、Creator で mTLS を構成します。

たとえば、あるベンダーが mTLS をサポートする SAP Business Technology Platform 上で運用しているとします。Creator アプリが購買依頼を送信すると、SAP は Creator の証明書を検証し、信頼できるデータソースからの通信であることを確認します。一方、Creator も SAP の証明書を検証します。この相互検証により、ISO 27001 や PCI-DSS などの業界セキュリティ標準への準拠を支援し、調達プロセス全体で暗号化され認証された通信を実現します。

2. 注意点

-

Mutual TLS(mTLS)を利用するには、support@zohocreator.com に連絡して、お使いの Creator アカウントで有効化してもらう必要があります。

-

Creator が提供する公開証明書は、4096-bit のキーサイズを持つ .pem 形式で、X.509 v3 標準に準拠しています。

-

Zoho Creator は現在、自己署名証明書を発行しており、対応する外部サービスとの信頼された通信に問題なく利用できます。

-

[外部連携]タブでシステム作成の mTLS エントリを無効にすると、ホワイトリスト登録されたドメインとの相互 TLS 通信は一時的に停止します。